Comunicare Nesigur: 9 modalități de a asculta telefonul

Viață De Tehnologie / / December 19, 2019

JET-ne

JET Sim card oferă o comunicare la nivel mondial în condiții de siguranță și nelimitat.

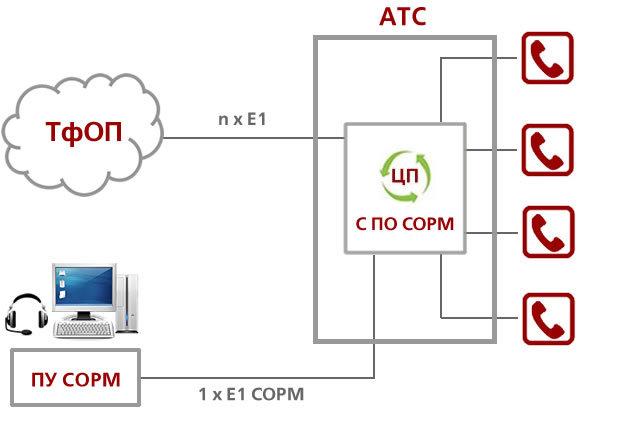

1. Sorm - interceptarea convorbirilor telefonice oficiale

Cel mai evident mod de - la interceptarilor oficial de către guvern.

În multe țări, companiile de telefonie au obligația de a oferi acces la liniile de interceptare a canalelor telefonice către autoritățile competente. De exemplu, în Rusia, în practică, acest lucru se face prin intermediul punct de vedere tehnic Sorm - sistem hardware pentru a furniza funcțiile de operațiuni de căutare.

Fiecare operator trebuie să fie instalat pe integrat PBX Sorm dumneavoastră modul.

În cazul în care operatorul nu a stabilit la echipamentul PBX pentru interceptarea convorbirilor telefonice ale tuturor utilizatorilor de telefoane de licență în Rusia, aceasta va fi anulată. Programe similare funcționează în interceptarea convorbirilor telefonice totală Kazahstan, Ucraina, Statele Unite ale Americii, Regatul Unit (Interceptarea Modernizarea programului, Tempora) Și alte țări.

Corupția funcționarilor publici și angajații serviciilor de securitate este bine cunoscut. În cazul în care acestea au acces la sistem în „modul de Dumnezeu“, care pentru o taxă puteți obține, de asemenea. La fel ca în toate sistemele de stat, în Sorm Rusă - o mizerie mare și nepăsarea tipic rusesc. Cele mai multe dintre tehnicienii are de fapt o foarte nivel scăzut de calificareAcest lucru vă permite să conectați în mod ilegal la sistemul fără știrea ei înșiși servicii speciale.

Operatorii de telecomunicații nu au nici un control asupra momentului și care ascultă de abonați pe liniile Sorm. Operatorul nu verifică dacă există o anumită sancțiune utilizator wiretap instanță.

„Nevoie de un anumit proces penal privind investigarea unui grup infractional organizat, care enumeră cele 10 camere. Trebuie să asculți pe cineva care nu are nici o legătură cu această anchetă. Tocmai ai terminat de pe acest număr și spune că aveți informații în timp util cu privire la ceea ce este numărul unu din liderii grupului infracțional“, - spun ei oamenii din știu cu site-ul „Agentura.ru“.

Astfel, prin Sorm puteți asculta cineva pe un „legal“. Aici este o conexiune protejata.

2. Interceptările de către operator

Operatorii de celulare în general, fără probleme de vizualizare lista apelurilor și mișcări ale istoriei un telefon mobil care este înregistrat la diferite stații de bază în fizică sa locație. Pentru a obține o înregistrare a apelurilor, cum ar fi serviciul secret, operatorul trebuie să se conecteze la sistemul Sorm.

pe noile legi ale Rusiei Operatorii sunt obligați să țină evidența tuturor membrilor conversațiile de la șase luni la trei ani (termenul exact este acum de acord). Legea intră în vigoare în 2018.

3. Conectarea la rețea SS7 de semnalizare

Cunoscând numărul victimelor poate asculta la telefon, conectat la o rețea prin intermediul operatorului de rețea protocol vulnerabilitate SS7 de semnalizare (Sistemul de semnalizare № 7).

Experții în securitate descriu această tehnică în așa fel.

The piggybacks atacator din rețeaua SS7 de semnalizare, în care canalele trimite un mesaj Send aeriene de rutare Info pentru SM (SRI4SM), arătând spre un abonat A. parametru numărul de telefon atacat Ca răspuns la atacator rețeaua de domiciliu a abonatului A trimite câteva informații tehnice: IMSI (Subscriber Identity International) și adresa de comutare MSC, care difuzează abonat.

Apoi, un atacator cu un mesaj Insert Subscriber Data (ISD) introduce VLR bazei de date profilul de abonat actualizat schimbarea în ea adresa sistemului de facturare pentru a aborda propriile lor, Sisteme de psevdobillingovoy. Apoi, când partidul a atacat face un apel de ieșire, se transformă comutatorul în locul sistemului actual de facturare pentru a sistem, care permite directiva de comutare pentru a redirecționa apelul către o terță parte ataca, din nou controlată de atacator. În acest al treilea apel conferință a partidului a fost trecerea de la trei abonați, dintre care două sunt reale (apelantului A și a numit B), iar al treilea atacator neautorizat încorporat și pot asculta și înregistra conversație.

Conducerea este de lucru. Experții spun că dezvoltarea rețelei de semnalizare SS7 nu a fost construit pentru a proteja împotriva unor astfel de mecanisme de atacuri. Implicația a fost că acest sistem și așa acoperite și protejate de conexiuni externe, dar, în practică, atacatorul poate găsi o cale să se alăture rețelei de semnalizare.

Prin rețeaua SS7, vă puteți conecta la oriunde în lume, de exemplu, într-o țară africană săracă - și veți obține acces comută toți operatorii din Rusia, Statele Unite ale Americii, Europa și alte țări. Această metodă vă permite să ascultați orice telefon din lume, chiar și pe cealaltă parte a globului. Interceptare primite prin SMS orice telefon, de asemenea, efectuate, precum și transferul de echilibru elementar prin USSD-cerere (pentru mai multe detalii vorbire Puzankova Serghei și Dmitri Kurbatov la hacker PHDays conferință IV).

4. Conectarea la cablu

Documentele Edward Snowden a devenit cunoscut faptul că agențiile de informații nu sunt doar „oficial“ asculta comunicare telefonică prin intermediul switch-uri, dar conectat direct din fibreÎnregistrarea tot traficul în întregime. Acest lucru vă permite să ascultați operatorilor străini, care nu dau o ascultare a instala oficial echipamente pe schimburile lor.

Aceasta este, probabil, o practică destul de rar pentru spionaj internațional. Deoarece PBX în Rusia și așa peste tot este în valoare de echipamente de ascultare, nu este nevoie să se conecteze la fibra. Poate că o astfel de metodă de ar trebui să se aplice numai pentru a intercepta și de a capta traficul în rețelele locale pentru schimburile locale. De exemplu, pentru a înregistra interfon în companie, în cazul în care sunt efectuate în cadrul PBX locale sau VoIP.

5. Instalarea Spyware Trojan

La nivel de gospodărie, cel mai simplu mod de a asculta conversația utilizatorului pe telefonul mobil pentru Skype și alte programe - trebuie doar să instalați un troian pe smartphone-ul său. Această metodă este disponibilă pentru toată lumea, nu are nevoie de puterile serviciilor de informații guvernamentale sau decizia instanței.

agențiile de aplicare a legii de peste mări cumpăra de multe ori troieni speciale care utilizarea nimeni nu-cunoscut 0 zile vulnerabilități în Android și iOS pentru a instala programele. Acesti troieni sunt agențiile de aplicare a legii comandat dezvolta companii precum Grupul Gamma (troieni FinFisher).

agențiile ruse de aplicare a legii pentru a pune troienii nu prea mult sens, cu excepția cazului în care doriți să oportunitate activa microfonul smartphone și înregistrarea, chiar dacă utilizatorul vorbește pe un dispozitiv mobil telefon. În alte cazuri, cu Sorm COPES interceptarea convorbirilor telefonice. Prin urmare, serviciile speciale ruse nu pune în aplicare în mod activ troieni. Dar este un instrument de hacker favorit pentru utilizare informale.

Soțiile spiona soții lor, oamenii de afaceri studiind activitățile concurenților. În Rusia, software-ul troian este frecvent utilizat pentru interceptarea convorbirilor telefonice în numele clienților privați.

Trojan este instalat pe smartphone-ul în diferite moduri: printr-o actualizare de software fals prin un e-mail cu o aplicație fals, printr-o vulnerabilitate în Android sau în software-ul populare de tip iTunes.

Noi vulnerabilități în programe sunt literalmente în fiecare zi, și apoi încet aproape. De exemplu, un troian instalat prin FinFisher vulnerabilitate în iTunesCă Apple nu este închis 2,008-2,011-lea. Prin această gaură poate fi instalat pe calculatorul victimei orice software de la numele Apple.

Poate că, pe telefonul smartphone este setat deja un troian. Nu pare că bateria smartphone-ul descărcat recent un pic mai repede decât în mod normal?

6. Se actualizează aplicația

În loc de a instala un atacator troian special spyware poate face mai inteligent: selectați aplicația pe care în mod voluntar instalați pe telefonul smartphone, iar apoi da-i autoritatea deplină de a avea acces la apelurile telefonice, înregistrarea apelurilor și transmiterea de date la o distanță server.

De exemplu, acesta poate fi un joc popular, care este distribuit prin intermediul „stânga“ directoare pentru aplicații mobile. La prima vedere, jocul de obicei, dar cu funcția de interceptare și înregistrare a convorbirilor. Foarte convenabil. Utilizatorul cu mâinile permite programului pentru a merge on-line, în cazul în care acesta trimite fișierele pentru a înregistra conversația.

Alternativ, funcționalitatea aplicației rău intenționate pot fi adăugate ca un upgrade.

7. stație de bază a falsificărilor

stație de bază contrafăcut cu un semnal mai puternic decât BS reală. Datorită acestui fapt, intercepteaza traficul de abonat și vă permite să manipuleze datele din telefon. Este cunoscut faptul că stațiile de bază false sunt utilizate pe scară largă de către agențiile de aplicare a legii în străinătate.

În SUA, modele populare BS fals numit Stingray.

Și nu numai agențiile de aplicare a legii folosesc astfel de dispozitive. De exemplu, oamenii de afaceri din China folosesc adesea false BS pentru spam în masă la telefoanele mobile care sunt situate pe o rază de sute de metri în jurul valorii. În general, producția Chinei de „fals sute“ a pus pe flux, astfel încât magazinele locale nu este o problemă de a găsi un dispozitiv similar, asamblate doar pe genunchi.

8. hacking femtocell

stații mobile miniatură consum redus de energie, care traficul de interceptare de la telefoanele mobile în raza de acțiune - Recent, femtocell sunt utilizate în unele companii. O astfel de Femtocell vă permite înregistrarea de telefon solicită tuturor angajaților companiei, înainte de a redirecționa apelurile către stația de bază operatorii de telefonie mobilă.

Prin urmare, pentru interceptarea telefonului pe care doriți să instalați un Femtocell sau hack operatorul Femtocell original.

9. complex mobil pentru interceptarea convorbirilor telefonice de la distanță

În acest caz, o antenă radio instalată în apropierea abonatului (distanta de lucru la 500 de metri). Antenă direcțională, conectat la un calculator, semnale de interceptări telefonice, și, după utilizare, pur și simplu luat.

Spre deosebire de femtocell false sau troian este un utilizator rău intenționat nu trebuie să vă faceți griji cu privire la faptul că pentru a ajunge la locul și setați Femtocell, apoi scoateți-l (sau a elimina troian, nu o urmă hacking).

Capabilitățile de PC-uri moderne, este suficient pentru a înregistra semnalul GSM pe un număr mare de frecvențe, și apoi sparge criptarea folosind tabele curcubeu (aici descriere tehnologie Este cunoscut de un specialist în Karsten Zero).

Dacă în mod voluntar transporta un bug universal, se colectează în mod automat un dosar extinse pe el însuși. Singura întrebare este, care va avea nevoie de acest dosar. Dar, dacă este necesar, el poate obține cu ușurință.